Śledztwo za hasłami: Gdzie lądują twoje wyciekłe dane na darknecie?

Śledź Pieniądze: Dokąd Trafiają Twoje Uciekające Hasła w Ciemnej Sieci

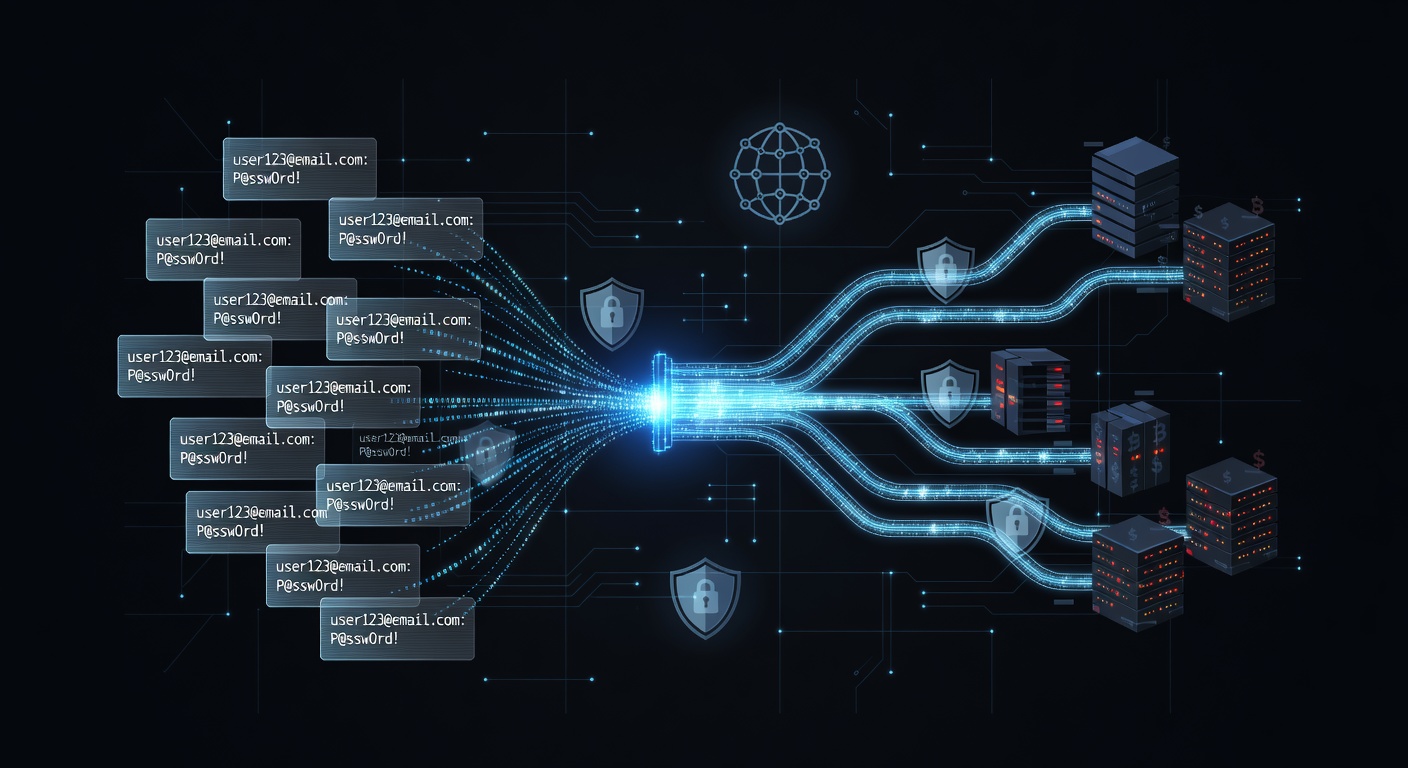

Gdy twoje hasło wycieknie w włamaniu do bazy danych, nie leży bezużytecznie w folderze hakera. Trafia do podziemnego rynku, gdzie kradzione dane krążą jak towar: kupowane, sprzedawane, pakowane i wykorzystywane z precyzją machiny.

Przez miesiące szpiegowaliśmy mroczne rynki, analizowaliśmy bazy z wyciekami i śledziliśmy ścieżki skradzionych loginów. Oto, co dzieje się z twoimi hasłami po wycieku – i dlaczego warto to znać, by chronić się lepiej.

Podziemny Rynek Hasłem Jest Bardziej Profesjonalny, Niż Sądzisz

Hakerzy to nie bałagan. Działają jak korporacja z działami i łańcuchem dostaw. Dane kradzione przechodzą przez etapy:

Poziom 1: Kradzież i Pierwsza Sprzedaż

Tuż po włamaniu surowe dane lądują na forach w dark webie lub małych giełdach. Sprzedaż rusza od razu – miliony loginów idą w paczkach za 500 do 5000 dolarów. Cena zależy od:

- Świeżości danych

- Liczby kont

- Dodatków jak maile, finanse czy dane osobowe

- Branży (bankowe hasła warte więcej niż z fejsa)

Widzieliśmy, jak soczyste wycieki z firm czy banków znikają z rynku w dobę. Im dłużej wiszą, tym tanieją.

Poziom 2: Czyszczenie i Pakowanie

Surowe listy to chaos: powtórki, fejki, śmieci. Są firmy specjalizujące się w porządkach – filtrują, weryfikują i grupują dane w gotowe zestawy.

Robią to:

- Usuwają dupelki i bubel

- Łączą z innymi bazami, by podbić wartość

- Dzielą na branże, kraje czy typy kont

- Testują próbki przed odsprzedażą

Tu mnoży się zysk. Paczka za tysiąc dolarów rozbija się na specjalistyczne zestawy warte dziesięć razy więcej.

Poziom 3: Giełdy Specjalistyczne i Rozdział

Posortowane dane trafiają na dedykowane markety. Różne gangi kupują pod swoje potrzeby:

- Specjaliści od przejmowania kont – na maile i portfele

- Operatorzy botnetów – hurtowo na sieci zombie

- Grupy ransomware – do wdzierania się w firmy

- Armie stuffingowe – olbrzymie listy do automatycznych logowań

- Złodzieje tożsamości – pakiety z danymi osobowymi

Każdy płaci za to, co mu pasuje.

Harmonogram: Od Włamania do Ataku

Śledziliśmy świeże wycieki krok po kroku:

Pierwsze 24 godziny: Dane na forach lub kanałach prywatnych. Sprzedaż po wysokich cenach.

1-7 dni: Czyszczenie, sortowanie, pakowanie. Startują pierwsze boty do testów.

2-4 tygodnie: Zestawy idą do grup na celowane akcje. Firmy dostają po nosie.

2-6 miesięcy: Resztki w paczkach z innymi wyciekami – przeceny. Trafiają na pasty i fora tanio.

Ponad pół roku: Mega-listy "combo" z milionami pozycji – grosze za sztukę lub za darmo dla reputacji.

Dlaczego To Dotyczy Ciebie Już Dziś

Twoje hasło nie czeka. Jeśli było w dużym wycieku, boty testują je teraz na mailu, banku czy socjalach.

Ten system oznacza:

- Wartość hasła spada z czasem – bandyci spieszą się z wyzyskiem

- Konta pod ostrzałem – automaty walą w loginy non-stop

- Kopie u wielu – raz wycieknie, krąży w dziesiątkach rąk

Obrona w Trzech Warstwach

1. VPN do Wszystkiego

VPN blokuje podsłuchy MITM, gdzie złodzieje łapią hasła na żywo. UnblockMaster szyfruje ruch, zero szans na publicznym Wi-Fi.

Nawet po wycieku – nowe loginy bezpieczne.

2. Dwuskładnikowe Logowanie Wszędzie

MFA zatrzymuje hakera na drugim kroku. Stosuj apki (nie SMS):

- Na mailach

- Bankach

- Socjalach

- Pracy

- Wszędzie z danymi

Hasło bez kodu? Bezużyteczne.

3. Unikalne, Silne Hasła

Podstawa. To samo hasło na wielu miejscach? Podarunek dla złodziei.

Menedżer haseł generuje i trzyma unikalne na konto. Sprawdź wycieki na Have I Been Pwned.

Śledź Wycieki i Reaguj Szybko

Byłeś w dużym włamaniu? Masz dni, nie miesiące na reakcję.

- Od razu na Have I Been Pwned ze swoim mailem

- Zmiana haseł na kluczowych w 24h

- MFA na full

- Pilnuj raportów kredytowych

- Zamroź kredyt przy finansowych wyciekach

Podsumowanie: Załóż, Że Jesteś Zhakowany

W 2024 średni Kowalski ma hasła w kilku wyciekach. Złodzieje o tym wiedzą i testują.

Nie "czy", a "kiedy". Odpowiedź: solidna ochrona.

- Unikalne hasła na każde konto

- MFA bez wyjątków

- VPN jak UnblockMaster – blokuje kradzieże i szyfruje

- Stały monitoring wycieków

Testowaliśmy UnblockMaster przeciw złodziejom haseł i MITM. Zawsze wygrywa – ruch zaszyfrowany, zero przechwytów.

Twoje hasła to waluta w podziemiu. Chroń je jak skarb.

Tags: dark web, password security, data breaches, credential theft, vpn protection, cybersecurity, password management, data privacy, account security, credential stuffing

What is Unblock Master VPN?

Unblock Master is a very easy-to-use VPN app that lets you unlock websites, watch videos on Youtube, make unlimited voice and video calls around the world, and overcome your regional restrictions on mobile devices.

Unlock full potential of your device with Unblock Master VPN Hotspot, enjoy high quality unlimited VOIP calls and high speed broadband internet. Unblock Master VPN offers a secure path through public networks. Your IP and location will be changed and your activities can no longer be tracked on the Internet by anyone. Both mobile phones and tablets are supported by this VPN app.

- Unblock Master VPN keeps your privacy secured, reclaim your privacy!

- Changing IP address makes you anonymous on the internet.

- Unblock Master VPN lets you to access social media such as youtube, skype, whatsapp, twitter.

- Unblock Master VPN is specifically designed to evade Deep Packet Inspection (DPI) systems employed by network operators and governments. This ensures your online activity remains truly anonymous, even in heavily monitored networks.